零信任架构在关键信息基础设施安全保护中的应用 信息安全设备的转型与升级

随着数字化进程的加速,关键信息基础设施(CII)已成为国家安全、经济运行和社会稳定的核心命脉。传统的基于边界的“城堡-护城河”式安全模型,在面对日益复杂的网络攻击、内部威胁和供应链风险时,已显得力不从心。在此背景下,“永不信任,始终验证”的零信任安全理念及其架构,为CII的安全保护提供了全新的范式。而作为这一架构落地的物理与逻辑载体,各类信息安全设备正经历着深刻的角色转型与功能升级。

一、 零信任架构的核心原则与CII保护的契合点

零信任并非单一产品,而是一种战略框架。其核心原则包括:

- 显式验证:对所有访问请求,无论其来自网络内部还是外部,都必须进行严格、持续的身份与上下文验证。

- 最小权限访问:仅授予完成特定任务所必需的最低限度的访问权限,并实行即时(Just-In-Time)和恰需(Just-Enough)的权限管理。

- 假设 breach:默认网络环境已被渗透,因此需要持续监控、分析用户和设备行为,进行动态风险评估与访问控制。

这些原则与CII保护需求高度契合。CII系统通常规模庞大、结构复杂、涉及多方(如运营单位、监管部门、供应链厂商),且对业务连续性和数据保密性要求极高。零信任通过细粒度的、动态的访问控制,能够有效限制攻击横向移动、降低内部误操作或恶意行为的影响范围,从而为CII构建起更富弹性的深层防御体系。

二、 信息安全设备在零信任架构中的关键角色演进

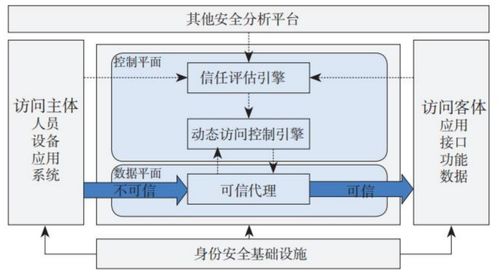

在零信任架构下,信息安全设备从传统上侧重于边界防护和静态策略执行的“关卡”,转变为实现持续验证与动态策略决策的“智能节点”。主要设备类别的应用转型体现在:

1. 身份与访问管理(IAM)设备/系统

- 角色演进:从静态账号管理升级为动态访问控制的决策核心。

- 应用方式:集成多因素认证(MFA)、生物识别、行为分析等技术,对访问CII应用和数据的用户、设备、服务账户进行强身份验证。与策略引擎联动,基于角色、设备健康状态、时间、地理位置、行为异常等上下文信息,实时计算风险评分并动态调整访问权限。

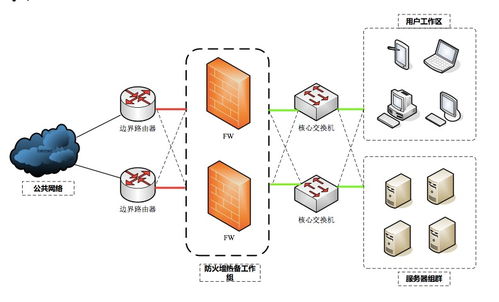

2. 网络设备(下一代防火墙、交换机、路由器)

- 角色演进:从“边界守卫”转变为“微观边界”的执行者。

- 应用方式:通过软件定义边界(SDP)技术或集成零信任代理功能,在网络层实现基于身份的精细分段。例如,在CII的工业控制网络或数据中心内部,将不同子系统、功能区域进行逻辑隔离,仅允许经过验证的、授权的主体访问特定网段或资源,实现网络流量的“隐身”和最小化暴露面。

3. 端点安全与终端检测响应(EDR)设备/平台

- 角色演进:从独立的病毒查杀工具转变为关键的信任评估信号源与执行点。

- 应用方式:持续监控接入CII网络的终端(如工程师站、操作员站、移动设备)的安全状态,包括操作系统补丁、安全软件安装、进程行为、文件完整性等。将这些设备健康状态数据实时上报给中央策略引擎,作为是否授予访问权限的关键依据。对于不符合安全基线的设备,可自动隔离或限制其访问。

4. 安全分析与策略引擎

- 角色演进:从日志分析器升级为整个零信任架构的“智慧大脑”。

- 应用方式:汇聚来自身份、设备、网络、应用等各方的日志与遥测数据,利用大数据分析和机器学习技术,进行用户与实体行为分析(UEBA),建立正常行为基线,实时检测异常和潜在威胁。基于分析结果,动态调整访问策略,并自动化响应,如提升验证等级、终止会话或启动调查。

5. 应用安全网关与API网关

- 角色演进:从Web应用防火墙(WAF)扩展到所有应用和API的零信任接入点。

- 应用方式:作为CII业务应用的前置代理,对所有API调用和应用访问请求进行拦截和验证。实现细粒度的API访问控制,确保只有经过授权的主体才能访问特定的数据接口或功能模块,有效防止数据泄露和未授权操作。

三、 在CII中部署零信任架构对信息安全设备的要求与挑战

- 高性能与低延迟:CII系统(如电力调度、轨道交通控制)对实时性要求极高。安全设备的验证与策略执行必须在毫秒级内完成,不能影响关键业务的连续性和实时性。

- 高可用性与冗余设计:作为访问控制的关键节点,零信任组件本身必须具有极高的可靠性,避免单点故障导致业务中断。设备需要支持集群、负载均衡和故障自动切换。

- 异构环境兼容性:CII往往包含传统OT(运营技术)系统、老旧工业设备与现代IT系统共存的复杂环境。安全设备需能适配多种协议、老旧操作系统和非标准接口,实现全面的覆盖和保护。

- 统一管理与策略协调:零信任强调全局协同。不同厂商、不同类型的安全设备需要能够通过开放API与中央策略平台进行高效集成,实现策略的统一编排和联动响应,避免形成新的安全孤岛。

- 合规性与审计:CII行业受到严格的法规监管(如等保2.0、关基保护条例)。安全设备需提供详尽、不可篡改的访问日志和完整的审计追踪能力,以满足合规要求。

四、 结论

零信任架构为关键信息基础设施的安全保护带来了从“假设安全”到“假设失陷”、从“粗放防护”到“精准管控”的理念革新。这一转型的成功,高度依赖于底层信息安全设备的智能化、协同化与高性能化。未来的信息安全设备,将不再是孤立运行的“黑盒子”,而是深度融入业务、持续感知环境、动态执行策略的“智能器官”。对于CII的运营者和保护者而言,在规划安全体系建设时,应优先考虑那些具备零信任原生能力、开放接口和强大性能的信息安全设备与解决方案,以构建起适应数字化时代挑战的、更具韧性的主动防御体系。

最新产品

成都市餐饮服务单位食品安全信息设计图中的信息安全设备配置研究

信息安全设备部署方式及优缺点详解 FW/IDS/IPS/WAF

明朝万达Chinasec(安元)网络数据防泄漏系统新版本发布 加速安全基础设施国产化进程

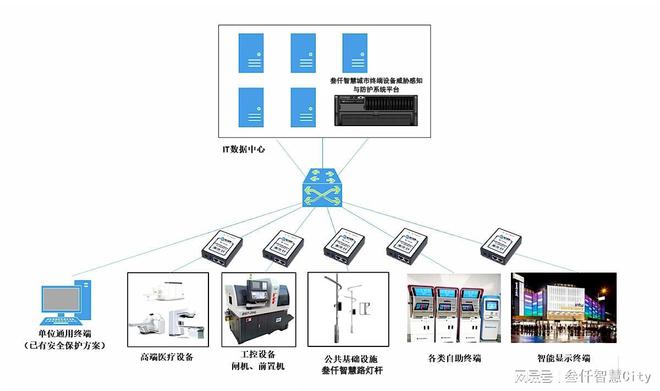

终端威胁感知与防护系统如何助力智慧路灯杆信息安全管理制度完善

坚持“应登尽登 应检尽检” 淄博经开区全力筑牢特种设备使用安全与信息安全双防线

沈昌祥院士谈关键信息基础设施网络安全等级保护与核心技术及信息安全设备

守护数字动脉 关键信息基础设施安全建设与纽盾信息安全设备

滁州安的电子科技 信息安全设备产品全览与解析

JRF33A-1高速铁路车号自动识别系统 价格、厂家及交通安全设备关联解析

明日新规实施 信息安全设备全面升级,守护医、食、住、行每一环