未来两年信息安全设备面临的九大威胁预警与应对策略

随着数字化转型的深入和网络攻击技术的演进,信息安全设备作为企业防护体系的核心,正面临日益复杂和严峻的挑战。未来两年,以下九大威胁将对信息安全设备构成重大风险,需引起高度重视并提前部署防御策略。

1. 高级持续性威胁(APT)的设备规避与穿透

攻击者将更多地利用零日漏洞、供应链攻击和定制化恶意软件,专门针对防火墙、入侵检测/防御系统(IDS/IPS)、端点防护等安全设备的检测盲区或信任机制进行规避。攻击链将更隐蔽,驻留时间更长,传统基于特征库的防御设备可能失效。

2. 针对安全设备自身的定向攻击

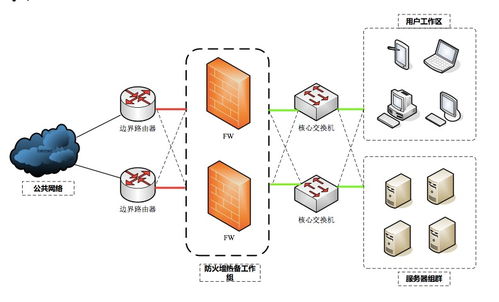

安全设备(如下一代防火墙、统一威胁管理设备、安全网关)自身存在的漏洞将成为高价值目标。攻击者可能利用未修补的漏洞或弱配置,直接攻击设备的管理接口、固件或核心组件,从而禁用、绕过或控制安全设备,实现“瘫痪哨兵”的目的。

3. 人工智能(AI)驱动的自适应攻击

攻击方也将利用AI和机器学习技术,对安全设备的检测模型和行为分析逻辑进行对抗性学习。攻击流量和恶意行为将动态变化,以模仿正常流量、探测设备响应阈值并自动调整攻击模式,使得静态规则和传统机器学习模型的有效性下降。

4. 加密流量盲区中的威胁泛滥

超过90%的网络流量已加密,虽然保障了隐私,但也为恶意软件分发、命令与控制(C&C)通信、数据外泄提供了完美掩护。许多传统安全设备缺乏有效的加密流量检测(ETI)能力或SSL/TLS解密性能不足,导致大量威胁隐匿于加密通道中。

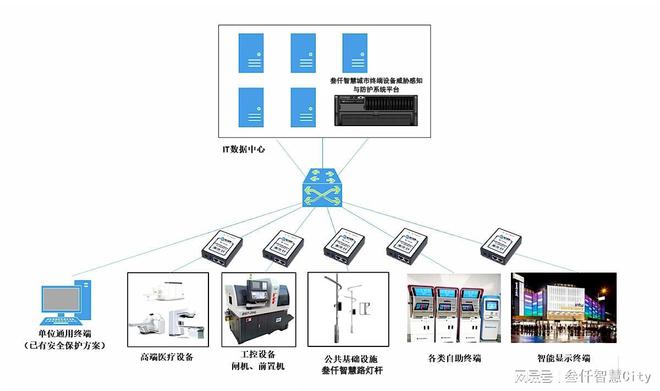

5. 物联网(IoT)与OT设备带来的边界泛化与协议漏洞

海量不安全的IoT设备和工业控制系统(OT)接入网络,极大地扩展了攻击面。这些设备往往使用专有或老旧协议,缺乏内置安全功能,且难以安装代理。传统IT安全设备可能无法理解、解析或监控这些协议流量,形成防护真空地带。

6. 云化与混合环境下的安全策略碎片化

企业基础设施向多云和混合架构迁移,安全策略的部署和管理变得分散且复杂。虚拟化安全设备、云原生安全组、本地硬件设备之间可能缺乏统一的策略联动、可视性与事件关联,导致策略不一致、覆盖缺口和响应延迟。

7. 供应链攻击波及安全设备软硬件

从芯片、硬件组件、开源软件库到第三方固件,安全设备自身的供应链任何一个环节被植入后门或存在漏洞,都将导致大规模、深层次的信任危机。攻击者可能通过污染设备更新渠道或利用供应商网络,直接破坏设备完整性。

8. 内部威胁与凭据滥用绕过外围防御

安全设备通常更专注于外部边界防护。而内部人员恶意操作、失陷的合法账户(通过钓鱼、撞库等手段获取)或过高的权限,可以轻易绕过防火墙、网络隔离等外围设备,直接从内部发起横向移动和数据窃取。对内部流量的精细监控与行为分析能力成为关键短板。

9. 拒绝服务(DoS/DDoS)攻击的规模与复杂性升级

未来DDoS攻击的峰值流量将持续突破Tbps级别,并且更多采用针对应用层(如HTTP/HTTPS洪水)或安全设备自身处理能力的复杂攻击。这不仅能耗尽带宽,更能直接压垮防火墙、IPS等设备的连接会话表、CPU或解密资源,导致设备宕机或性能严重下降,形成防护缺口。

应对策略展望:

面对上述威胁,信息安全设备的演进与防御体系的构建需朝以下方向发展:

- 转向智能与自适应防御:深度融合AI/ML用于异常检测、威胁狩猎和自动响应,并引入威胁情报驱动动态策略。

- 强化自身安全性:遵循安全开发生命周期(SDLC),实现设备自身的零信任访问、固件完整性校验和自动化补丁管理。

- 深化可见性能力:全面部署加密流量检测、增强内部网络东西向流量监控、并实现跨云网端的统一安全可视平台。

- 拥抱集成与协同:通过开放API(如XDR架构)实现不同安全设备、平台间的信息共享与联动响应,构建整体协同的防护体系。

- 准备弹性架构:设计能够抵御设备单点故障的冗余架构,并确保在极端DDoS攻击下核心业务仍受保护。

未来两年信息安全威胁的演进将直接考验安全设备的核心能力。唯有从被动防御转向主动、智能、集成的弹性安全体系,才能有效化解风险,保障数字业务的稳定与安全。

最新产品