筑牢邮件安全防线 2023国家网络安全宣传周钓鱼邮件防范与安全设备应用指南

在2023年国家网络安全宣传周期间,“邮件安全意识培训”作为关键一环,尤其聚焦于日益猖獗的“钓鱼攻击”。本培训旨在提升全员对钓鱼邮件的识别与防范能力,并介绍支撑邮件安全的核心信息安全设备,共同构筑企业数字堡垒。

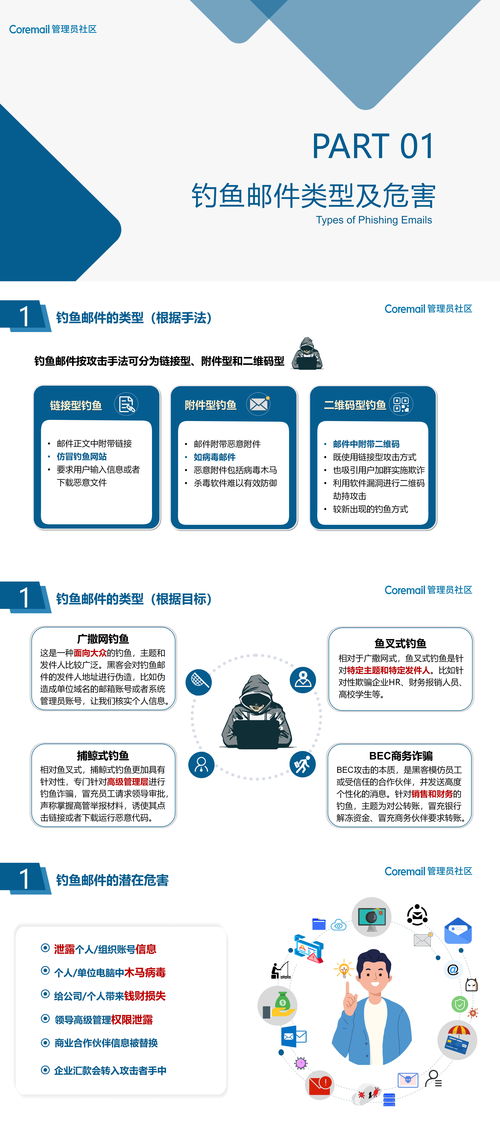

一、 认识钓鱼邮件:数字时代的“伪装者”

钓鱼邮件是一种社会工程学攻击,攻击者伪装成可信来源(如银行、同事、知名企业、政府机构),通过发送欺诈性电子邮件,诱导收件人点击恶意链接、下载带毒附件或泄露敏感信息(如账号密码、财务数据)。其常见特征包括:

- 伪造发件人:邮箱地址与知名机构相似但略有不同(如将“o”替换为“0”)。

- 制造紧迫感:以“账户异常”、“安全警报”、“限时优惠”等话术催促立即行动。

- 泛化称呼:使用“尊敬的客户”、“亲爱的用户”等非个性化问候。

- 可疑链接与附件:链接网址看似正规实则指向恶意网站;附件可能是.exe、.scr等可执行文件或带有宏病毒的文档。

- 内容存在语法、拼写错误或格式混乱。

二、 个人防范“六不”准则

面对疑似钓鱼邮件,请牢记:

- 不轻信:对索要敏感信息、催促紧急操作的邮件保持高度警惕。

- 不点击:勿直接点击邮件中的链接,可将鼠标悬停其上查看真实网址。

- 不下载:不随意打开来历不明的附件。

- 不泄露:绝不通过邮件回复密码、验证码等关键信息。

- 不忽视:仔细核对发件人邮箱、邮件内容细节。

- 不沉默:发现可疑邮件立即向IT或安全部门报告。

三、 企业级防护:信息安全设备的核心作用

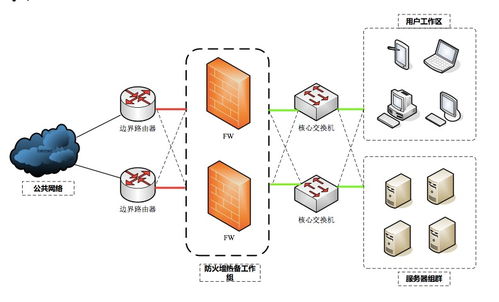

仅靠个人警惕远远不够,企业需部署专业的信息安全设备,构建纵深防御体系:

- 高级威胁防护网关/安全邮件网关:

- 作用:作为邮件流量的“守门人”,在邮件到达用户收件箱前进行深度过滤。

- 功能:通过沙箱技术动态分析附件行为;利用威胁情报实时检测并阻断已知和未知的恶意链接;识别并过滤伪造发件人(如DMARC、SPF、DKIM验证)。

- 终端检测与响应(EDR)系统:

- 作用:部署在用户电脑终端,作为最后一道防线。

- 功能:监控终端进程行为,若用户不慎点击链接或运行恶意程序,EDR能快速检测异常活动(如可疑网络连接、文件加密),并实施隔离、阻断等响应。

- 安全意识和钓鱼模拟平台:

- 作用:主动评估和提升员工安全意识。

- 功能:允许管理员定期向员工发送模拟钓鱼邮件,根据点击率等数据评估风险,并针对“中招”员工提供即时培训和强化练习。

- 数据防泄露(DLP)系统:

- 作用:监控和防止敏感数据通过邮件外泄。

- 功能:可基于内容识别(如身份证号、合同关键词)对出站邮件进行扫描、审计或拦截,即使攻击者成功诱导员工,也能防止核心数据流失。

四、 协同共建安全文化

邮件安全是“人防”与“技防”的结合。企业应:

- 定期开展培训:将钓鱼邮件识别作为新员工入职和全员年度必修课。

- 制定明确流程:建立可疑邮件举报、应急响应和事件处理标准化流程。

- 持续更新防护:确保安全设备的威胁情报库、检测规则持续更新,以应对不断演变的攻击手法。

在2023国家网络安全宣传周“网络安全为人民,网络安全靠人民”的主题指引下,每一位员工都是邮件安全链上的关键一环。通过提升个人警惕性,并依托先进信息安全设备的协同防护,我们能够有效识别和抵御钓鱼攻击,共同守护企业及个人的数字资产与隐私安全,营造清朗的网络空间。

最新产品

成都市餐饮服务单位食品安全信息设计图中的信息安全设备配置研究

信息安全设备部署方式及优缺点详解 FW/IDS/IPS/WAF

明朝万达Chinasec(安元)网络数据防泄漏系统新版本发布 加速安全基础设施国产化进程

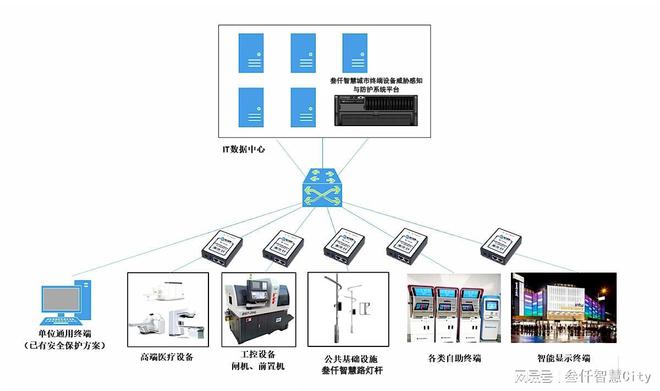

终端威胁感知与防护系统如何助力智慧路灯杆信息安全管理制度完善

坚持“应登尽登 应检尽检” 淄博经开区全力筑牢特种设备使用安全与信息安全双防线

沈昌祥院士谈关键信息基础设施网络安全等级保护与核心技术及信息安全设备

守护数字动脉 关键信息基础设施安全建设与纽盾信息安全设备

滁州安的电子科技 信息安全设备产品全览与解析

JRF33A-1高速铁路车号自动识别系统 价格、厂家及交通安全设备关联解析

明日新规实施 信息安全设备全面升级,守护医、食、住、行每一环